| 网络层协议介绍 | 您所在的位置:网站首页 › windows tracert 原地址 › 网络层协议介绍 |

网络层协议介绍

|

网络层协议介绍

一.网络层功能:

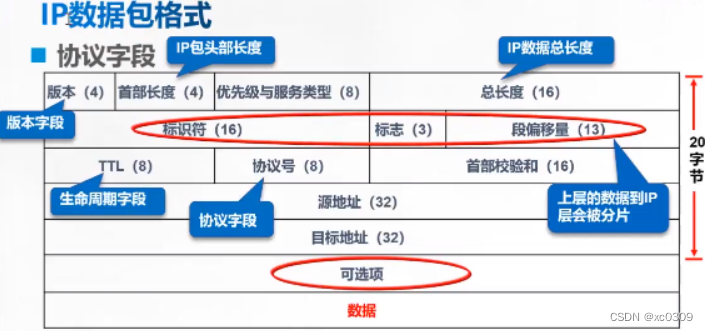

1.定义了基于IP协议的逻辑地址(IP地址) 2.连接不同的媒介类型 3.选择数据通过网络的最佳路径 二.IP数据包格式:

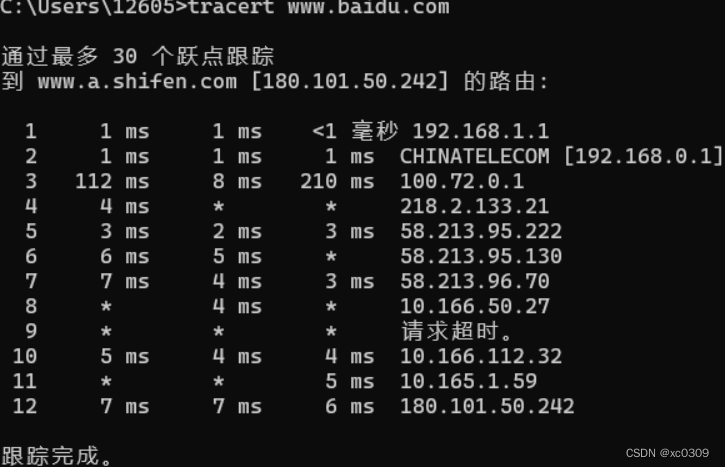

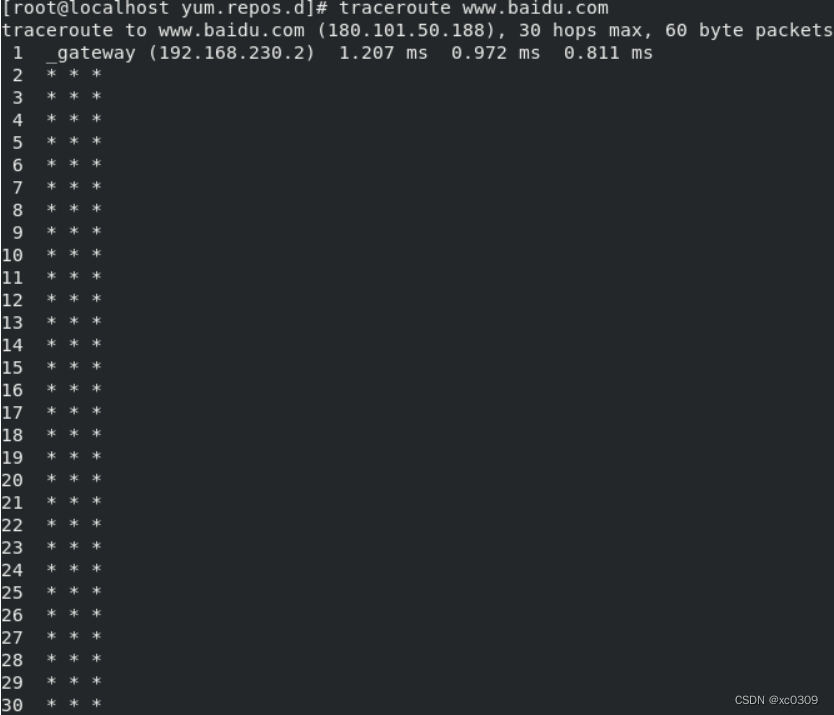

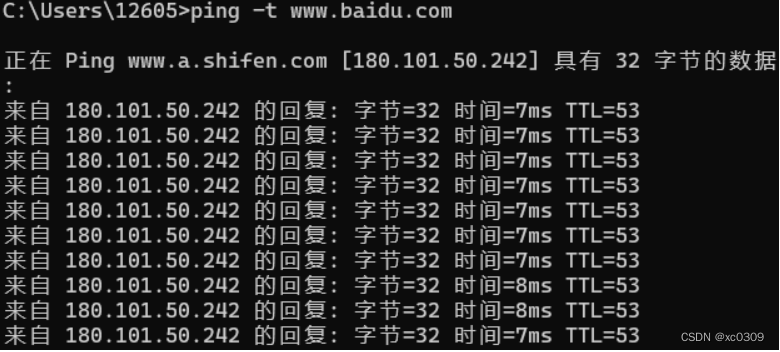

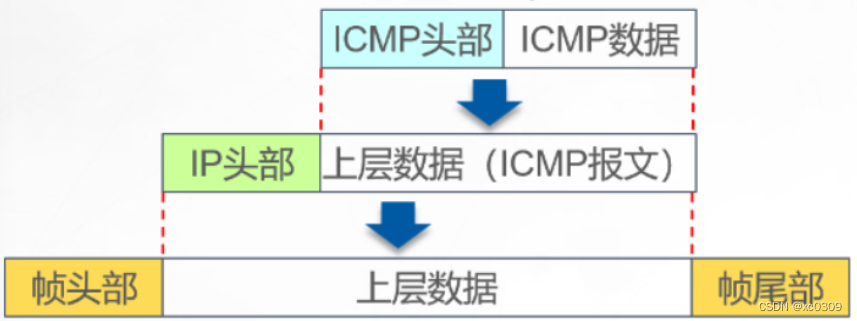

该字段包含的是IP的版本号为4bit,所以目前IP的版本为4即IPv4 首部长度:该字段用于表示IP数据包头长度为4bit,IP数据包头最短为20字节,最长为60字节,其长度是可变的,具体长度取决于选项字段的长度 优先级与服务类型:该字段用于表示数据包的优先级和服务类型为8bit 总长度:该字段用以指示整个 IP数据包的长度为16bit 标识符:该字段用于表示IP数据包的标识符为16bit,当IP对上层数据进行分片时,它将给所有的分片分配一组编号,然后将这些编号放入标识符字段中,保证分片不会被错误地重组 标志:标志字段为3bit 段偏移量:该字段用于表示段偏移量为13bit,段偏移量中包含的信息是指在一个分片序列中如何将各分片重新连接起来 TTL:该字段用于表示 IP数据包的生命周期为8bit,一个数据包每经过一个路由器,TTL将减去 1,当 TTL 的值为 0 时,该数据包将被丢弃,可以防止一个数据包在网络中无限循环地转发下去 协议号:该字段用于表示协议为8bit,该字段用以指示在 IP数据包中封装的是哪一个协议,是 TCP还是 UDP,TCP 的协议号为 6,UDP的协议号为 17 首部校验和:该字段用于表示校验和为16bit,接收方和网关用来校验数据有没有被改动过 源IP地址:该字段用于表示数据包的源地址为32bit 可选项:选项字段根据实际情况可变长,可以和IP一起使用的选项有多个 三.ICMP协议介绍:ICMP是TCP/IP协议簇的一个子协议,主要工作在网络层 1.ICMP协议的功能:(1)ICMP是个“错误侦测与回馈机制” (2)发送错误和控制消息来探测节点间的网络连通性 2.常用命令:Ping 跟踪路由器路径: (windows)ping tracert

windows: ping -t:参数会一直不停的执行ping

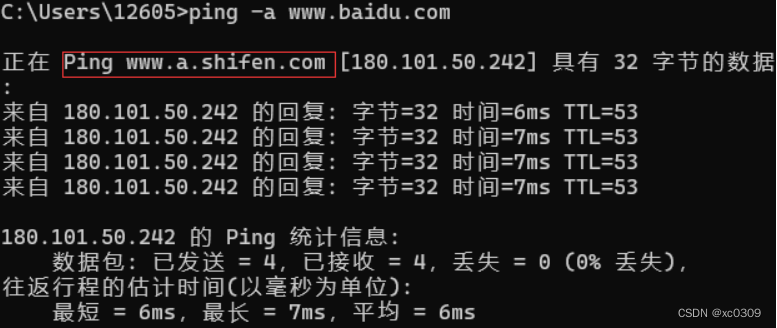

ping -a:参数可以显示主机名称

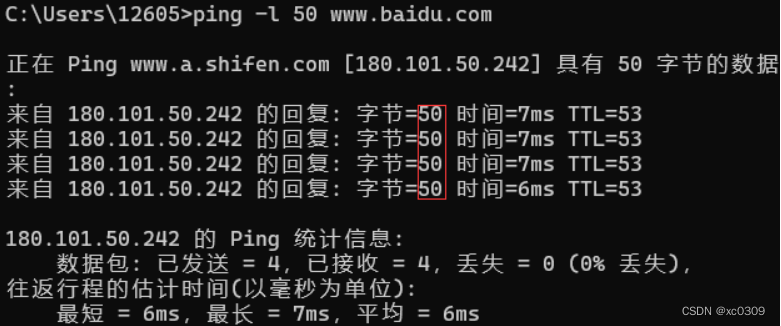

ping -l:参数可以设定ping包的大小

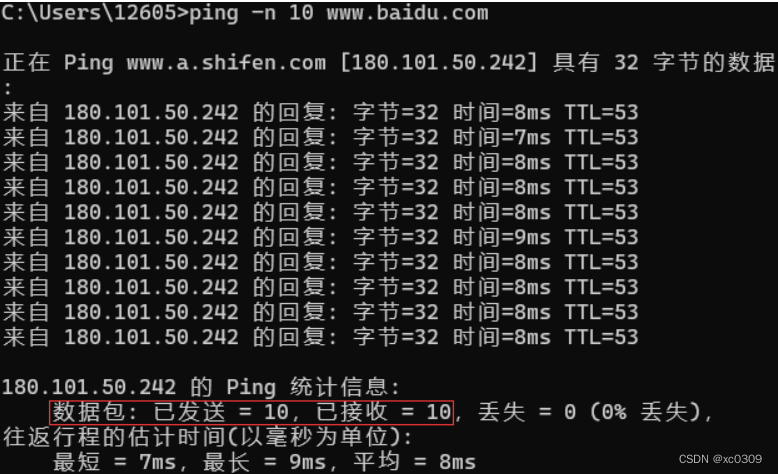

ping -n:指定发送包的个数

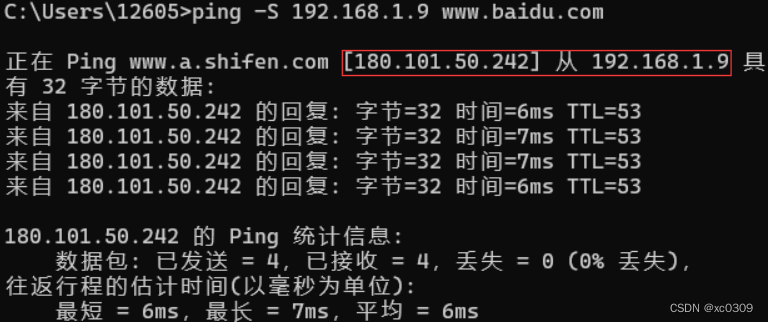

ping -S(大写):指定源IP去ping

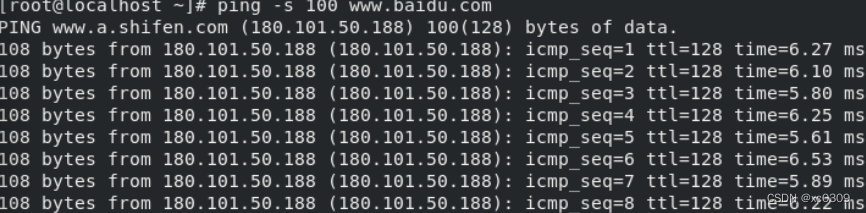

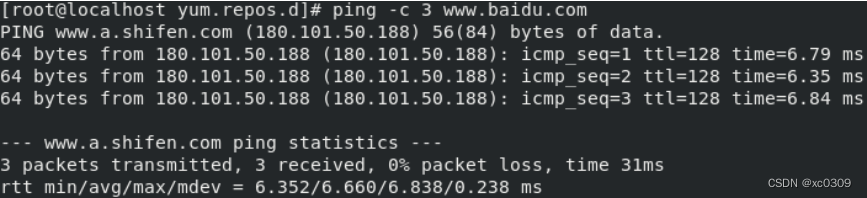

linux: ping -s:参数可以设定ping包的大小 ping -c:指定发送包的个数

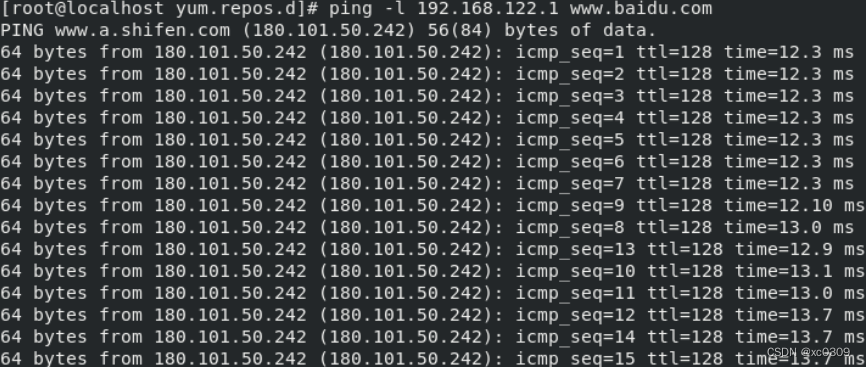

ping -I:指定源IP去ping

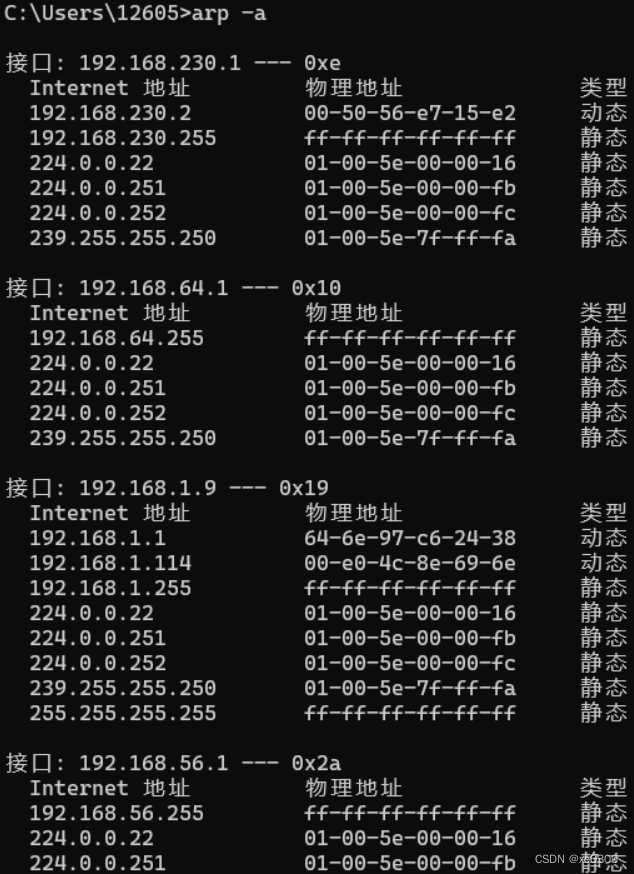

将一个已知的IP地址解析成MAC地址 1.广播与广播域:广播:将广播地址作为目的地址的数据帧 广播域:网络中能接收到同一个广播的所有结点的集合 广播地址:FF-FF-FF-FF-FF-FF 2.ARP协议工作原理:源主机(例PC1)想要发送数据给目的主机(例PC2)前会先检查自己的ARP缓存表有没有对方主机的IP和MAC地址记录,如果有则可以直接进行单播通信,如果没有则会通过广播的方式发送ARP请求消息(广播MAC地址为FF-FF-FF-FF-FF-FF)交换机接收到消息后会进行广播泛洪,除PC1外所有连接在交换机上的主机设备都会收到ARP请求消息,但只有对应IP的主机PC2会接收ARP请求消息,其他主机则会丢弃,PC2会先根据ARP消息将PC1的IP和MAC地址保存到自己的ARP缓存表中,PC2通过单播的方式回复ARP应答消息,交换机会根据MAC地址表进行转发给PC1,PC1会将PC2的IP和MAC地址保存到ARP缓存表中,此后以单播方式与PC2通信 动态学习到的ARP的老化时间是120s,并且静态绑定的ARP会在计算机关机或重启后消失。 3.ARP相关命令: 1.windows1.art -a 查看缓存表

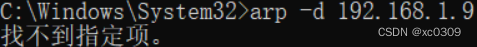

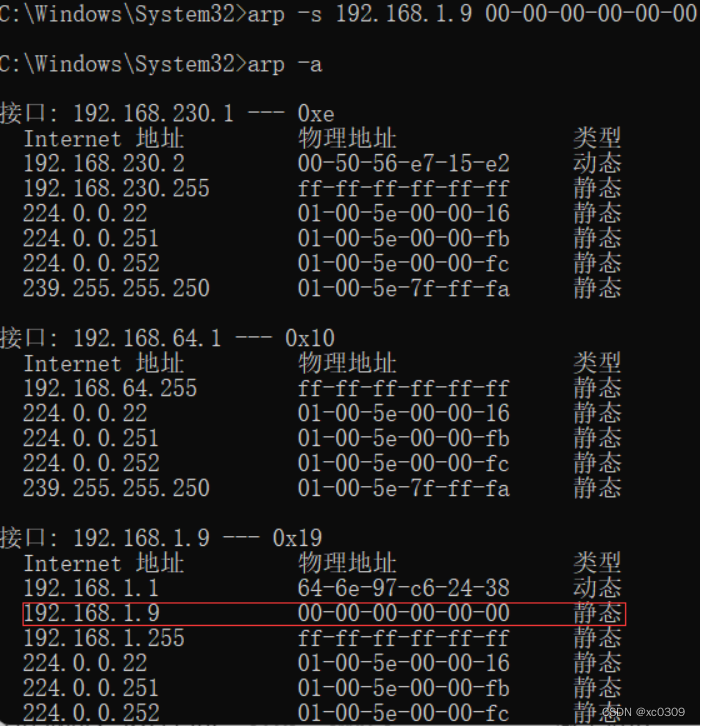

2.(管理员)arp -d 清除ARP缓存 找不到指定项说明ARP缓存表为空

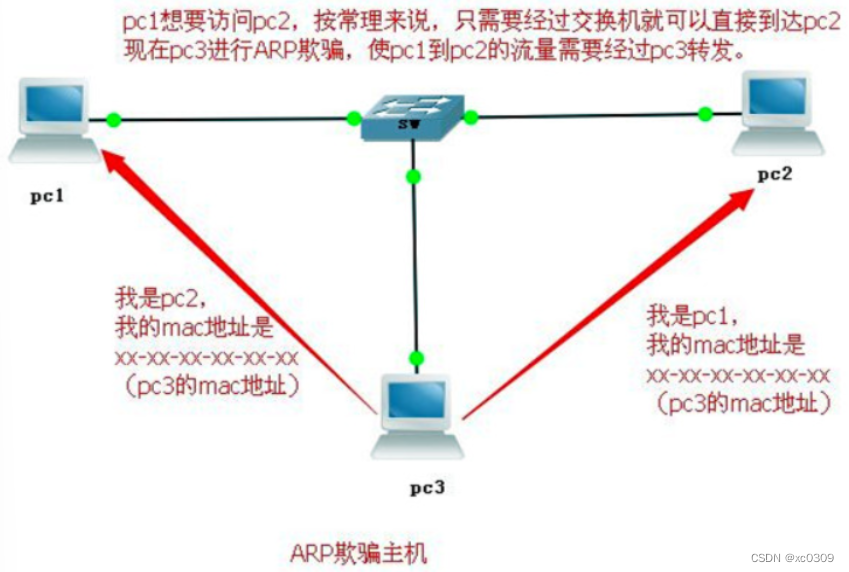

3.(管理员)arp -s ARP静态绑定 【Huawei】dis mac-address 查看MAC地址信息 【Huawei】arp static 绑定ARP 【Huawei】undo arp static 解除绑定 reset arp all 清除MAC地址表 5.ARP攻击原理和欺骗原理:ARP攻击可让攻击者取得局域网上的数据封包甚至可篡改封包,且可让网络上特定计算机或所有计算机无法正常连接 ARP欺骗就是中间人欺骗pc机,告诉pc机它是服务器。再欺骗服务器,告诉服务器它就是pc机,以致获取服务器与pc机的会话信息 主机型ARP欺骗:欺骗者主机冒充网关设备对其他主机进行欺骗 |

【本文地址】